Audit technique, sécurité applicative et conformité RGPD

Nous auditons, sécurisons et mettons en conformité vos applications métier — du code source à l'infrastructure, en passant par les processus de traitement de données personnelles.

Vos applications sont-elles vraiment fiables, sûres et conformes ?

Nous intervenons sur les six angles morts qui exposent les SI métier — pour identifier vos risques réels, pas pour cocher des cases.

Vos vulnérabilités applicatives ne sont pas mesurées

Injections SQL, XSS, CSRF, failles d'authentification, mauvaise gestion des sessions : sans audit régulier, ces failles s'accumulent silencieusement dans votre code et exposent vos données à chaque déploiement.

Votre dette technique freine vos évolutions

Le code est devenu si enchevêtré que chaque modification est lente, coûteuse et génère des régressions. Vos équipes passent plus de temps à corriger qu'à construire, sans qu'aucun diagnostic chiffré n'ait été posé.

Votre conformité RGPD est partielle ou théorique

Registre des traitements incomplet, consentements mal collectés, durées de conservation non appliquées, droits des personnes non outillés : la non-conformité RGPD peut coûter jusqu'à 4 % du chiffre d'affaires mondial annuel.

Vos performances ne tiennent pas la charge

L'application rame, ne supporte plus la croissance des usages, les pages mettent plusieurs secondes à charger. Vous subissez les incidents au lieu d'anticiper la montée en charge avec des tests de stress et des optimisations ciblées.

Vos dépendances open source sont une boîte noire

Vos applications reposent sur des centaines de bibliothèques tierces. Sans SBOM ni veille active sur les CVE, vous ignorez quelles failles critiques sont déjà présentes dans votre code en production.

Votre chaîne de développement n'a pas de garde-fous

Pas d'analyse SAST/DAST, pas de gates de sécurité avant mise en production, pas de signature des artefacts, secrets dans le code : votre supply chain logicielle est aussi vulnérable que son maillon le plus faible.

Les types d'audit que nous menons

Du diagnostic ponctuel à l'accompagnement réglementaire continu, nous adaptons l'intervention à votre niveau de maturité, à vos obligations légales et à vos enjeux business.

Audit d'architecture

Vision globale de l'organisation des applications de votre Système d'Information et des échanges de données associés. La conception et l'analyse d'architecture sont au cœur de notre métier : nous évaluons la robustesse, la scalabilité et la sécurité de votre SI.

Architecture · Scalabilité · RobustesseAudit de qualité du code & sécurité applicative

Analyse de la qualité du code, mesure de la dette technique et revue orientée sécurité (OWASP Top 10, CWE/SANS Top 25). Nous sommes très souvent sollicités en tant qu'expert extérieur, qu'il s'agisse d'évaluer la nécessité d'une refonte ou le potentiel d'une application avant un rachat.

OWASP · SAST/DAST · MaintenabilitéAudit de performance

Tests de montée en charge, analyse des goulots d'étranglement et plan d'optimisation : montées de versions, mise en cache, asynchrone, indexation. Indispensable quand votre activité va connaître une croissance significative.

Charge · Latence · ScalabilitéAudit d'environnement de développement

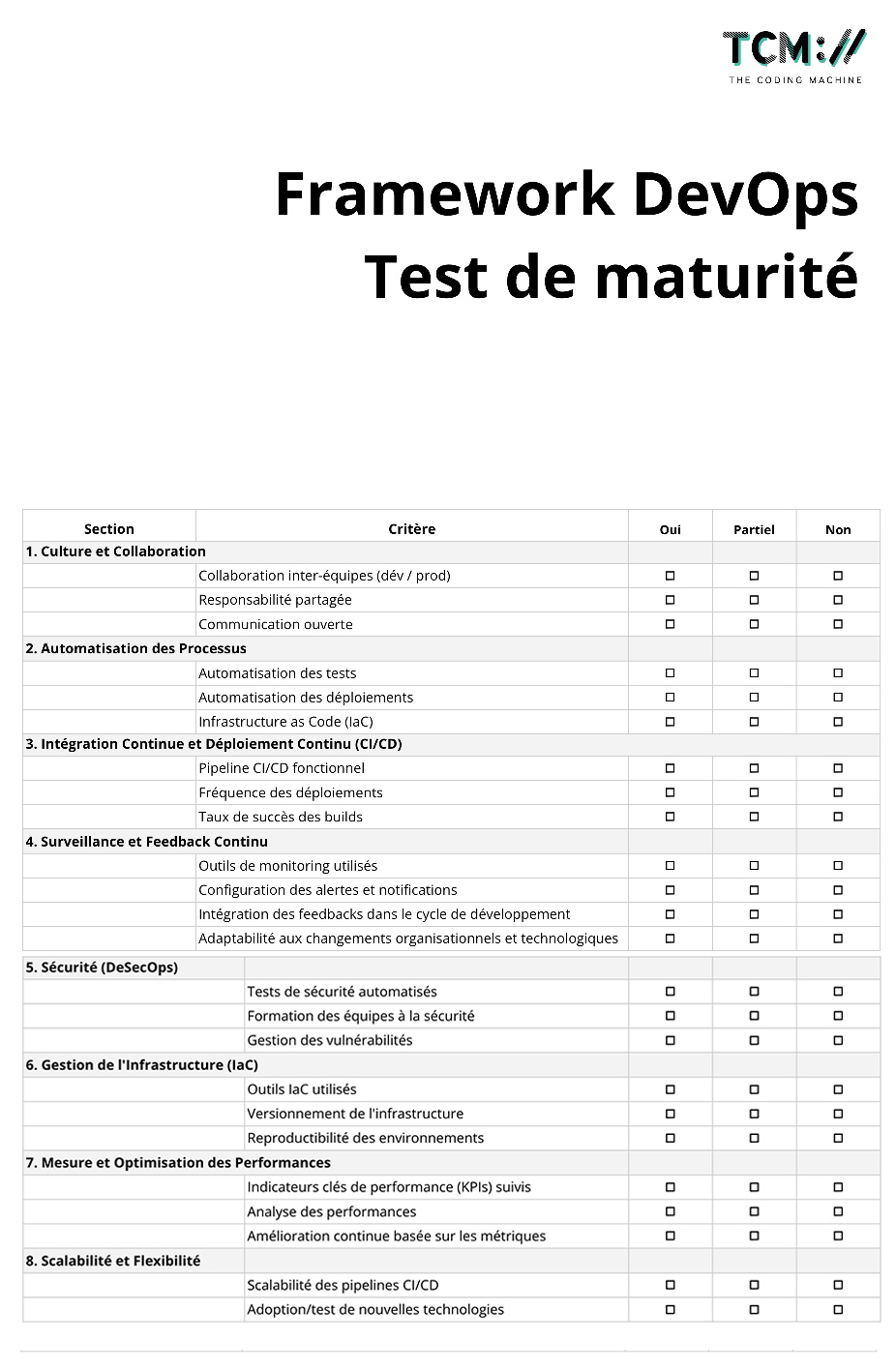

Évaluation de votre environnement et de ses outils pour mettre en place des pratiques de déploiement continu. Nous utilisons Docker et Git presque depuis leur début et nous nous sommes adaptés à un très grand nombre d'environnements de travail au fil de nos quinze dernières années auprès de plusieurs centaines de clients.

DevOps · CI/CD · OutillageAudit d'organisation

Regard extérieur sur votre organisation pour mettre en place des méthodes de travail, agiles ou non, qui répondent à vos problématiques. Nous définissons l'organisation sur-mesure qui maximise le potentiel de vos ressources tout en répondant à vos enjeux business.

Agilité · Gouvernance · ProcessAudit & mise en conformité RGPD

Cartographie des traitements, analyse de la base légale, audit des consentements, mise en place du registre, AIPD pour les traitements à risque, outillage des droits des personnes. Préparation aux référentiels ISO 27001, HDS, PCI-DSS, DORA et NIS2 selon votre secteur.

RGPD · ISO 27001 · HDSLes outils et standards sur lesquels nous nous appuyons

Nous combinons outillage open source mature, frameworks reconnus et expertise humaine — parce qu'aucun scanner ne remplace une revue de code orientée métier.

Un auditeur ne livre pas un PDF de 200 pages. À partir de votre niveau de criticité, nous sélectionnons les outils, les référentiels et la profondeur d'analyse qui produiront un plan d'action concrètement exécutable par vos équipes — pas une bibliothèque de recommandations théoriques.

Des livrables actionnables pour piloter votre sécurité et votre conformité

Vous gardez le contrôle total sur l'évolution de votre SI.

Chaque audit livre un diagnostic chiffré, priorisé et exploitable par vos équipes — pas un rapport théorique.

Vous êtes propriétaire à 100 % de l’ensemble des livrables, scripts et configurations.

Nous documentons chaque vulnérabilité, chaque écart de conformité et chaque correctif avec un niveau de détail suffisant pour que n’importe quelle équipe technique puisse reprendre les chantiers.

À chaque étape, vous recevez du contenu structuré, conforme aux référentiels (OWASP, CNIL, ISO 27001) et opposable en cas de contrôle réglementaire.

Cela garantit une démarche de sécurité auditable, traçable et défendable face à un régulateur.

Rapport d'audit & matrice de risques

Diagnostic complet des vulnérabilités et points de friction identifiés, classement par criticité (CVSS pour la sécurité), impact métier estimé et plan de remédiation chiffré et priorisé.

Plan de mise en conformité RGPD

Registre des traitements à jour, AIPD pour les traitements à risque, modèles de mentions légales, procédures de gestion des droits et accompagnement à la nomination du DPO si nécessaire.

Cartographie des dépendances & SBOM

Software Bill of Materials complet de votre application, identification des CVE actives, recommandations de mises à jour priorisées et mise en place d'une veille automatisée.

Pipeline CI/CD durci

Intégration des outils SAST/DAST/SCA dans votre chaîne de déploiement, configuration des gates de sécurité, mise en place du secrets management et signature des artefacts.

Documentation & playbooks d'incident

Procédures de réponse à incident, plans de notification CNIL en cas de violation de données, runbooks pour l'équipe technique et matrices RACI pour les rôles sensibles.

Pourquoi nos clients nous confient l'audit de leur SI

Pas de promesses vagues. Des engagements concrets, mesurables, contractuels.

Prêt à sécuriser votre SI et atteindre la conformité ?

Ne laissez pas une faille connue ou un écart RGPD compromettre votre activité. Audit technique gratuit en 5 jours.

Du diagnostic à la conformité durable en 4 étapes

Une méthode itérative pour produire de la valeur dès la première semaine, pas après six mois de rapports.

Cadrage & périmètre

dentification des actifs à auditer, des référentiels applicables (RGPD, ISO 27001, HDS, sectoriel), des contraintes opérationnelles et des objectifs de conformité.

1–2 semainesAudit & diagnostic

Revue de code, analyses automatisées, entretiens avec les équipes, tests d'intrusion ciblés et cartographie des traitements de données. Production de la matrice de risques chiffrée.

2–4 semainesPlan de remédiation

Construction du plan d'action priorisé, chiffrage des chantiers, séquencement compatible avec votre roadmap produit, animation d'ateliers avec vos équipes pour validation.

1–2 semainesMise en œuvre & vérification

Accompagnement des équipes dans la correction des vulnérabilités, durcissement de la CI/CD, déploiement des outils de monitoring et audit de contrôle final.

ContinuLes experts qui auditent et sécurisent vos applications

Des profils seniors, spécialisés dans la sécurité applicative, la conformité réglementaire et les SI critiques.

Nos autres expertises

Questions fréquentes sur l'audit technique et la conformité RGPD

Combien coûte un audit technique ?

Le budget dépend du périmètre (mono-application ou SI complet), de la profondeur souhaitée (audit boîte noire, boîte grise, boîte blanche) et des référentiels visés.

Quel est le délai pour obtenir un rapport exploitable ?

Un audit applicatif standard est livré en 3 à 5 semaines : 1 à 2 semaines de cadrage, 2 à 4 semaines d’audit, puis restitution. Pour une mise en conformité RGPD complète d’une organisation, comptez 2 à 4 mois selon la complexité de vos traitements et le niveau de maturité initial.

Quelle est la différence entre un audit de sécurité et un pentest ?

Un audit de sécurité couvre l’ensemble de la surface (code, architecture, infrastructure, processus, dépendances) avec une approche boîte blanche : nos experts ont accès au code source. Un pentest simule une attaque réelle en boîte noire ou grise, sans accès au code, sur un périmètre limité. Les deux sont complémentaires : l’audit identifie les causes racines, le pentest valide l’exploitabilité réelle.

Comment se déroule la mise en conformité RGPD d'une application existante ?

Nous démarrons par un audit des traitements (cartographie, base légale, durées de conservation, transferts hors UE), puis nous identifions les écarts par rapport aux exigences du règlement. Le plan d’action couvre à la fois les aspects techniques (chiffrement, journalisation, droit à l’effacement outillé) et organisationnels (registre, AIPD, procédures de violation). Nous accompagnons ensuite vos équipes dans la mise en œuvre.

Que se passe-t-il si vous identifiez une vulnérabilité critique en cours d'audit ?

Nous appliquons un protocole de divulgation responsable : alerte immédiate à votre référent technique et à votre RSSI, recommandation de remédiation prioritaire et, si nécessaire, suspension temporaire de l’audit pour permettre la correction. Aucune information sensible n’est diffusée à l’extérieur du périmètre du contrat.

Pouvez-vous nous accompagner après l'audit pour corriger les vulnérabilités ?

Oui. Nos équipes peuvent prendre en charge la remédiation directement (refactoring sécurisé, durcissement de la CI/CD, mise en place du secrets management) ou accompagner vos équipes internes en mode coaching. Nous proposons également des contrats de Tierce Maintenance Applicative (TMA) intégrant un volet sécurité continue (veille CVE, mises à jour, audits périodiques).